Le monde numérique réinvente les lieux et les méthodes de travail. Koesio IDF est à vos côtés pour accroître votre agilité.

Koesio en Ile de France c’est plus de 150 collaborateurs présents sur 5 sites pour vous accompagner dans la conception et la réalisation de vos projets !

Depuis plus de 30 ans, Koesio IDF est l’acteur incontournable sur les marchés de l’impression, de la gestion de documents, de l’informatique et de la téléphonie d’entreprise sur Paris et sa région.

Koesio IDF vous propose un service complet et unique pour concevoir, enrichir et maintenir vos infrastructures internes.

Nos domaines d’expertise

Koesio IDF vous accompagne depuis plus de 30 ans dans le choix et la gestion de vos outils au quotidien :

- Impression et gestion documentaire

Nos équipes vous accompagnent dans le choix, le déploiement et le suivi de vos systèmes d’impression

- Infogérance et réseaux

Acteur significatif dans le domaine de l’infogérance, nos experts agissent à vos côtés pour équiper et surveiller votre environnement de travail.

- Communication et télécom

Nous oeuvrons continuellement pour vous guider dans le choix de vos outils et services de communications professionnels

Nos priorités

Accompagner l’évolution de votre structure en vous faisant bénéficier de notre esprit « créateur de valeurs »

- Nos clients

Notre priorité, votre satisfaction !

Parce que nous avons à cœur de répondre au mieux à vos besoins, nous avons misé sur une écoute attentive, une proximité avec nos équipes et une réactivité sans faille.

- Nos collaborateurs

Des hommes et des femmes engagés incarnent auprès de vous la proximité sous toutes ses formes :

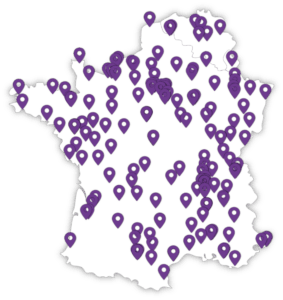

- Géographique avec un réseau d’implantations unique, au plus près des entreprises, assurant une réactivité quotidienne ;

- Culturelle avec une parfaite connaissance du terrain et de vos enjeux, et une relation de professionnels à professionnels ;

- Professionnelle avec un service de premier plan et une indépendance fabricant garantissant la pertinence des solutions proposées ;

- Relationnelle avec un sens authentique de l’écoute et une confiance construite depuis plus de 30 ans.

- Nos partenaires

Nos partenariats stratégiques nous permettent de vous offrir les solutions les plus innovantes et performantes du marché.

Forts de nos années d’expérience et de notre connaissance du marché, nous avons noué des liens étroits et durables avec les plus grandes marques, devenues des partenaires de confiance.

Nous les sélectionnons pour vous, selon vos besoins.

Distributeur agréé des marques Sharp, Canon, Toshiba, HP et Lexmark, Koesio IDF et ses équipes mettent leurs expériences au service des Clients.

Nos valeurs

1

Nous mettons nos clients au centre de nos préoccupations et n'œuvrons que pour leur satisfaction.

2

L'un de nos objectifs est de fournir des solutions innovantes qui apportent de la valeur et inspirent nos clients chaque jour.

3

L'engagement est notre fil conducteur pour vous délivrer un service d'excellence.

Les équipes Koesio, en Ile de France, anciennement NetMakers groupe Koden, COPEM-EBM, Autis télécom sont fières de leurs partenaires !I

Les dernières actualités

Transformation numérique : l’événement placé sous le signe du rugby à Valence

2 minutes pour identifier vos enjeux de factures fournisseurs avec notre audit en ligne immédiat !

Pourquoi internaliser le traitement de la paie ?

Les dernières actualités

Transformation numérique : l’événement placé sous le signe du rugby à Valence

Pourquoi internaliser le traitement de la paie ?

Offres d'emplois

Et si vous rejoigniez une équipe où il fait bon vivre ?

No results found.

Index de l’égalité Hommes / Femmes. Index égalité femmes/hommes : notre société a obtenu le score de 93/100 pour l’année 2024 au titre des données 2023. Index calculé sur les thématiques suivantes : Indicateur écart de rémunérations : 39/40. Indicateur écart de taux d’augmentations individuelles : 35/40. Indicateur retour de congés maternité : non calculable / Indicateur hautes rémunérations: 5/10.